Objective : kita bisa lihat R1 dan R2 melakukan negosiasi terlebih dahulu untuk membentuk adjacency dengan saling mengirim dan menerima packet authentication.

Komponen untuk memulai authentication di RIP adalah :

- key chain : sifatnya local, di tiap-tiap router boleh berbeda

- identification key : sama juga sifatnya local, tidak ada pengaruhnya dengan remote router

- key-string : komponen inilah yang harus lebih diperhatikan, harus identik dengan remote router

Sesuai dengan judul diatas maka penulis akan mensimulasikan authentication dalam RIP dengan skema sebagai berikut :

- Link R1 – R2 : md5 authentication

- Link R2 -R3 : clear text authentication

- Link R1 – R3 : tanpa authentication

Ok, langsung aja kita lihat topologynya :

|

key chain RIP

key 1

key-string CISCO

!

interface Loopback0

ip address 1.1.1.1 255.255.255.255

!

interface FastEthernet0/0

ip address 13.13.13.1 255.255.255.0

duplex auto

speed auto

!

interface Serial0/0

ip address 12.12.12.1

255.255.255.0

ip rip authentication mode md5

ip rip authentication key-chain

RIP

clock rate 2000000

!

interface FastEthernet0/1

no ip address

shutdown

duplex auto

speed auto

!

interface Serial0/1

no ip address

shutdown

clock rate 2000000

!

router rip

version 2

network 0.0.0.0

no auto-summary

!

Configurasi R2 :

!

key chain RIP

key 1

key-string CISCO

!

interface Loopback2

ip address 2.2.2.2 255.255.255.255

!

interface FastEthernet0/0

ip address 23.23.23.2

255.255.255.0

ip rip authentication key-chain

RIP

duplex auto

speed auto

!

interface Serial0/0

ip address 12.12.12.2

255.255.255.0

ip rip authentication mode md5

ip rip authentication key-chain

RIP

clock rate 2000000

!

interface FastEthernet0/1

no ip address

shutdown

duplex auto

speed auto

!

interface Serial0/1

no ip address

shutdown

clock rate 2000000

!

router rip

version 2

network 0.0.0.0

no auto-summary

!

Configurasi R3 :

key chain RIP

key 1

key-string CISCO

!

interface Loopback0

ip address 3.3.3.3 255.255.255.255

!

interface FastEthernet0/0

ip address 13.13.13.3

255.255.255.0

duplex auto

speed auto

!

interface FastEthernet0/1

ip address 23.23.23.3

255.255.255.0

ip rip authentication key-chain

RIP

duplex auto

speed auto

!

router rip

version 2

network 0.0.0.0

no auto-summary

!

Verifikasi di R1 :

Coba kita cek di routing table nya :

Untuk mempercepat verifikasi, cukup memperhatikan routing table yang di dapat dari rip, dan memastikan interface loopback dari tetangganya lengkap. Dalam hal ini R1 seharusnya mendapatkan route menuju neighbournya R2 dan R3 : ip 2.2.2.2 dan 3.3.3.3. Dan kita bisa lihat mereka ada. Lanjutt..

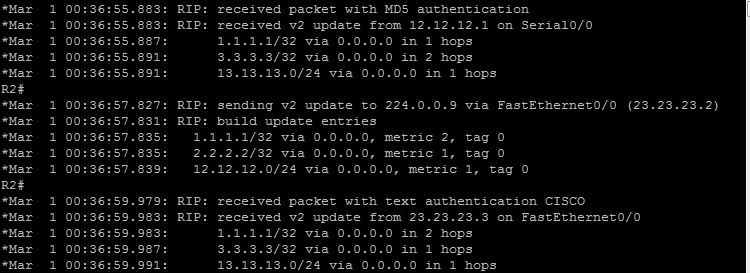

Kalau kita debug (R1#debug ip rip), kita bisa lihat R1 dan R2 sedang negosiasi untuk membentuk adjacency dengan saling mengirim dan menerima packet authentication. Di R1 terlihat sedang menerima packet tersebut md5 encrypted di interface Serial0/0, di mana memang kita configure sebelumnya authentication rip nya menggunakan mode md5.

Verifikasi di R2 :

Sesuai dengan skema, di R2 menuju R1 menggunakan authentication md5 di interface Serial0/0, dan R2 menuju R3 menggunakan authentication clear text di interface fa0/0. Cek route tablenya :

Mantab. Route menuju R1 dan R3 berhasil didapatkan menggunakan protocol rip (dengan simbol R)

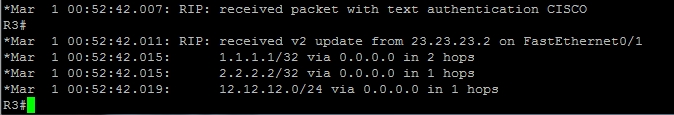

Veifikasi di R3 :

terlihat paket dari R2 melalui fa0/1 dengan text authentication sesuai dengan skema diatas..

Ok, sekarang mari kita lihat routing table di R3.

Siiph.... Terlihat lengkap semuanya. Terakhir saya akan coba lakukan test ping ke masing-masing interface loopback pada R3 :

Tidak ada komentar:

Posting Komentar